Keamanan Jaringan komputer dan Prinsip keamanan komputer

KEAMANAN PADA JARINGAN KOMPUTER

Dalam kemanan jaringan komputer ada beberapa hal yang perlu kita perhatikan, diantaranya yaitu membatasi akses ke jaringan. Adapun batasan yang dimaksud adalah seperti penjelasan dibawah ini :

1. Membatasi Akses ke Jaringan

A. Membuat tingkatan akses :

Pembatasan-pembatasan dapat dilakukan sehingga memperkecil peluang penembusan

oleh pemakai yang tak diotorisasi, misalnya :

- Pembatasan login. Login hanya diperbolehkan :

- Pada terminal tertentu.

- Hanya ada waktu dan hari tertentu.

- Pembatasan dengan call-back (Login dapat dilakukan siapa pun. Bila telah sukses

login, sistem segera memutuskan koneksi dan memanggil nomor telepon yang telah

disepakati, Penyusup tidak dapat menghubungi lewat sembarang saluran telepon,

tapi hanya pada saluran telepon tertentu).

disepakati, Penyusup tidak dapat menghubungi lewat sembarang saluran telepon,

tapi hanya pada saluran telepon tertentu).

- Pembatasan jumlah usaha login.

- Login dibatasi sampai tiga kali dan segera dikunci dan diberitahu ke administrator.

- Semua login direkam dan sistem operasi melaporkan informasi-informasi berikut :

- Waktu, yaitu waktu pemakai login.

- Terminal, yaitu terminal dimana pemakai login.

- Tingkat akses yang diizinkan ( read / write / execute / all )

- Mekanisme kendali akses :

Masalah identifikasi pemakai ketika login disebut otentifikasi pemakai (user authentication).

Kebanyakan metode otentifikasi didasarkan pada tiga cara, yaitu :

- Sesuatu yang diketahui pemakai,

- Password.

- Kombinasi kunci.

- Nama kecil ibu mertua.

- Dan sebagainya.

- Sesuatu yang dimiliki pemakai, misalnya :

- Badge.

- Kartu identitas.

- Kunci.

- Dan sebagainya.

- Sesuatu mengenai (ciri) pemakai, misalnya :

- Sidik jari.

- Sidik suara.

- Foto.

- Tanda tangan.

C. Waspada terhadap Rekayasa sosial :

- Mengaku sebagi eksekutif yang tidak berhasil mengakses, menghubungi administrator via telepon/fax.

- Mengaku sebagai administrator yang perlu mendiagnosa masalah network, menghubungi end user via email/fax/surat.

- Mengaku sebagai petugas keamanan e-commerce, menghubungi customer yang telah bertransaksi untuk mengulang kembali transaksinya di form yang disediakan olehnya.

- pencurian surat, password.

- penyuapan, kekerasan.

- Membedakan Sumber daya internal dan Eksternal :

Memanfaatkan teknologi firewall yang memisahkan network internal dengan network

eksternal dengan rule tertentu.

E. Sistem Otentikasi User :

Adalah proses penentuan identitas dari seseorang yang sebenarnya, hal ini diperlukan

untuk menjaga keutuhan ( integrity ) dan keamanan ( security ) data, pada proses ini

seseorang harus dibuktikan siapa dirinya sebelum menggunakan layanan akses.

Upaya untuk lebih mengamankan proteksi password, antara lain :

- Salting.

Menambahkan string pendek ke string password yang diberikan pemakai

sehingga mencapai panjang password tertentu.

- One time password.

- Pemakai harus mengganti password secara teratur. Upaya ini membatasi peluang password telah diketahui atau dicoba-coba pemakai lain.

- Bentuk ekstrim pendekatan ini adalah one time password, yaitu pemakai mendapat satu buku berisi daftar password. Setiap kali pemakai login, pemakai menggunakan password berikutnya yang terdapat di daftar password.

- Dengan one time password, pemakai direpotkan keharusan menjaga agar buku passwordnya jangan sampai dicuri.

- Satu daftar panjang pertanyaan dan jawaban.

- Variasi terhadap password adalah mengharuskan pemakai memberi satu daftar pertanyaan panjang dan jawabannya. Pertanyaan-pertanyaan dan jawabannya dipilih pemakai sehingga pemakai mudah mengingatnya dan tak perlu menuliskan di kertas.

- Pertanyaan berikut dapat dipakai, misalnya :

- Siapa mertua abang ipar Badru ?

- Apa yang diajarkan Pak Harun waktu SD ?

- Di jalan apa pertama kali ditemukan simanis ?

- Pada saat login, komputer memilih salah satu dari pertanyaan-pertanyaan secara acak, menanyakan ke pemakai dan memeriksa jawaban yang diberikan.

4. Tantangan tanggapan (chalenge response).

- Pemakai diberi kebebasan memilih suatu algoritma, misalnya x3.

- Ketika pemakai login, komputer menuliskan di layar angka 3. Dalam kasus ini pemakai mengetik angka 27. Algoritma dapat berbeda di pagi, sore, dan hari berbeda, dari terminal berbeda, dan seterusnya.

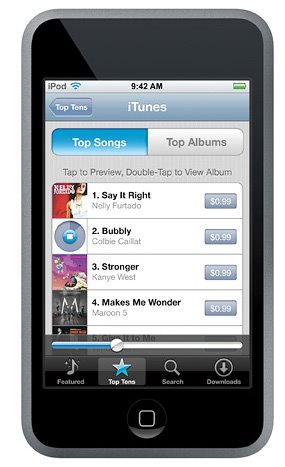

Contoh Produk Otentikasi User, antara lain :

- Secureid ACE (Access Control Encryption)

System token hardware seperti kartu kredit berdisplay, pemakai akan menginput nomor pin yang diketahui bersama, lalu memasukkan pascode bahwa dia pemilik

- S/key (Bellcore)

System software yang membentuk one time password (OTP) berdasarkan informasi loginterkhir dengan aturan random

- Password Authentication Protocol (PAP)

Protokol dua arah untuk PPP (Point to point Protocol). Peer mengirim pasangan user id dan password, authenticator

- Challenge Handshake Authentication Protocol (CHAP)

S/key pada PAP, protocol 3 arah, authenticator mengirim pesan tantangan ke peer, peer menghitung nilai lalu mengirimkan ke authenticator, authenticator menyetujui otentikasi jika jawabannya sama dengan nilai

- Remote Authentication Dial-in User Service (RADIUS)

Untuk hubungan dial-up, menggunakan network access server, dari suatu host yang menjadi client RADIUS, merupan system satu titik

- Terminal Access Controller Access Control System (TACACS)

Protokol keamanan berbasis server dari CISCO System. Secury\ity Server terpusat dangan file password UNIX, database otentikasi, otorisasi dan akunting, fungsi digest (transmisi password yang tidak polos)

PRINSIP KEAMANAN KOMPUTER

Pada dasarnya, prinsip-prinsip pengamanan suatu sistem komputer terbagi menjadi 3 macam, yaitu :

- Rancangan Sistem

Rancangan (gambaran) suatu sistem sangat perlu diperhatikan dalam hal pengamanan komputer, karena jika suatu rancangan sistem tersebut lemah maka akan sangat rentan mendapat serangan dari seorang penyusup dan lainnya. Rancangan sistem yang baik adalah sebagai berikut :

- Rancangan sistem seharusnya publik

Membuat proteksi yang bagus dengan asumsi penyusup mengetahui

cara kerja sistem pengamanan.

- Dapat diterima

Tidak mengganggu kerja user dan kebutuhan otorisasi pengaksesan.

- Pemeriksaan Otorisasi

Otorisasi adalah mendapatkan keterangan jika orang yang sekali teridentifikasi, diijinkan untuk memanipulasi sumber daya tertentu. Ini biasanya ditentukan dengan menyelidiki apakah orang itu memiliki aturan akses tertentu terhadap sumber daya atau tidak.

Pemeriksaan otorisasi menjadi sangat penting dalam pengamanan suatu sistem komputer karena jika terjadi kesalahan atau kurang efektif dalam melakukan otorisasi maka dampaknya akan sangat buruk bagi keamanan sistem komputer. Berikut adalah cara yang tepat dalam melakukan pemeriksaan otorisasi :

- Pemeriksaan otorisasi satu waktu

Pemeriksaaan dilakukan pada awal, setelah itu tidak lagi diperiksa.

- Kewenangan serendah mungkin

Berikan kewenangan serendah mungkin bagi pemakai, hanya untuk

melakukan tugasnya

- Mekanisme Ekonomi

Suatu mekanisme pengamanan sebuah sistem komputer merupakan aspek terakhir yang harus diperhatikan. Mekanisme yang ekonomis, mekanisme yang sekecil dan sesederhana mungkin menjadi sangat penting dalam hal pengamanan komputer karena dengan itu proses verifikasi dapat mudah dilakukan.