Glider Content

Popular Posts

-

Aspek Keamanan Komputer Menurut Garfinkel Simson Garfinkel, “PGP: Pretty Good Privacy,” O’Reilly & Associ-ates, Inc., 1995 aspek keama...

-

Gambar di bawah ini untuk menjawab pertanyaan nomor 1 – 5! 1. Berapa Order yang terdapat pada gambar di atas? a. 4 ...

-

pada kesempatan kali ini saya akan menjelaskan apa itu Ubiquitous computing. Ubiquitous computing dapat didefinisikan sebagai penggunaan...

-

Definisi New Media New Media terdiri dari 2 kata yaitu New dan Media. New yang berarti Baru dan Media yang berarti Perantara. Jadi New Me...

-

Bab 3 INSTALASI QUINTUS Quintus adalah sebuah Game Engine yang dirancang untuk menjadi bahasa yang modular dan ringan. Dengan syntax Java...

-

Keamanan Jaringan komputer dan Prinsip keamanan komputer KEAMANAN PADA JARINGAN KOMPUTER Dalam kemanan jaringan komputer ada beberapa ...

-

Saya akan memberikan resume pembelajaran mata kuliah Sistem Keamanan Komputer di Universitas Gunadarma Depok. Apa itu sistem? Sistem ...

-

Langsung saja ke inti masalah,, sesuai dengan judul diatas apa ada yang tahu tentang Grid Computing? ya, dikutip dari wikipedia.id, Grid Com...

-

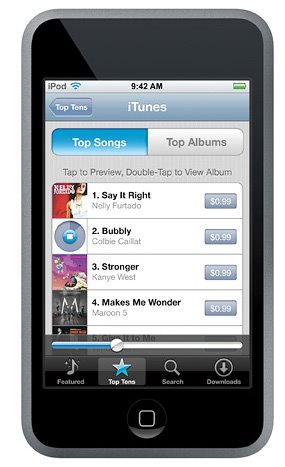

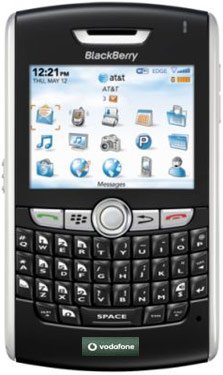

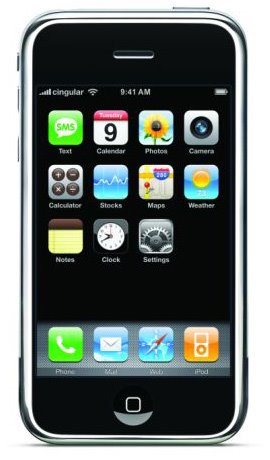

Mobile Computing yang dalam pengertiannya adalah menggunakan komputer dimana saja. Jadi kita dapat menggunakan segala fasilitas y...

-

1. Keamanan Sistem Operasi Komponen Arsitektur Keamanan Linux 1. Account Pemakai (user account) Macam User : Root : Kontrol system file, use...

Blogger templates

Blogger news

My Blog List

Lorem Ipsum

Diberdayakan oleh Blogger.

0 komentar:

Posting Komentar